- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Zadnja izmjena 2025-01-22 17:19.

A kriptografski siguran generator pseudo slučajnih brojeva (CSPRNG), je jedan gdje broj koja se generiše je izuzetno teško za bilo koju treću stranu da predvidi šta to može biti. Također procesi za izdvajanje slučajnosti iz sistema koji radi su sporo u stvarnoj praksi. U takvim slučajevima, CSPRNG mogu ponekad koristiti.

Slično tome, šta je slučajni broj u kriptografiji?

Slučajni brojevi su obavezni u kriptografija za generiranje ključeva, nonces (proizvoljna jednokratna upotreba brojevi često se koristi u autentifikaciji i vremenskom žigu), soli ( nasumično ulaze koji se koriste u hash funkcijama) i jednokratne blokove (mehanizmi šifriranja za jednokratnu upotrebu).

Osim toga, šta je SecureRandom? Konstruktor i opis. SecureRandom () Konstrukcije a siguran slučajni generator brojeva (RNG) koji implementira zadani algoritam slučajnih brojeva. SecureRandom (bajt sjeme) Konstrukcije a siguran slučajni generator brojeva (RNG) koji implementira zadani algoritam slučajnih brojeva.

Znajte i zašto su kriptografski sigurni generatori pseudoslučajnih brojeva tako važni za kriptografiju?

Modularne matematičke funkcije to pouzdano obaviti jedan zadatak. Oni čine osnovne građevne blokove modernog kriptografija . Zašto su kriptografski sigurni generatori pseudoslučajnih brojeva tako važni za kriptografiju ? Kriptografski primitivci generirati sekvencu of brojevi koji približne slučajne vrijednosti.

Kako funkcionira siguran slučajni odabir?

A kriptografski siguran broj nasumično generator, koji možete koristiti za generiranje ključeva za šifriranje, radi prikupljanjem entropije - to jest, nepredvidivog inputa - iz izvora koji drugi ljudi ne mogu primijetiti. Ovaj pristup je siguran pod uslovom da kernel radi ne precijeniti koliko je entropije prikupio.

Preporučuje se:

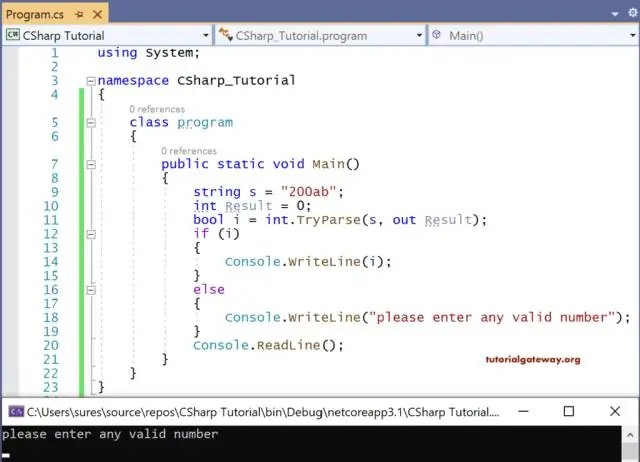

Koji su tipovi cijelih brojeva u C#?

Tipovi cjelobrojnih Tip Veličina pohrane Opseg vrijednosti signed char 1 bajt -128 do 127 int 2 ili 4 bajta -32,768 do 32,767 ili -2,147,483,648 do 2,147,483,647 unsigned int 2 ili 4 do 7 do 2, 4 do 7 do 7 od 4 do 7 od 2 do 7 od 4 do 7 do 7 od 4 do 7 od 7 do 7 od 4 do 7 od 7 do 7 od 32 do 32767

Koji je najbolji kriptografski algoritam?

RSA ili Rivest-Shamir-Adleman algoritam šifriranja jedan je od najmoćnijih oblika šifriranja na svijetu. Podržava nevjerovatne dužine ključeva i tipično je vidjeti ključeve od 2048 i 4096 bita. RSA je asimetrični algoritam šifriranja

Jesu li nazivi brojeva vlastite imenice?

Brojevi su obično zajedničke imenice (kada se zapravo koriste kao imenice, tj. Budite oprezni jer brojevi mogu biti i pridjevi i zamjenice). Ako kažete, na primjer, 'Tri je riječ od pet slova', 'Tri' je imenica, zajednička imenica. Ako se smatra da je imenica, onda je uobičajena

Koliko heksadecimalnih brojeva stane u bajt?

Heksadecimalni brojevi Neko je normalnim 0-9 dodao šest cifara tako da se broj do 15 može predstaviti jednim simbolom. Pošto su se morali kucati na normalnoj tastaturi, korišćena su slova A-F. Jedan od njih može predstavljati vrijednost četiri bita, tako da se bajt zapisuje kao dvije heksadecimalne cifre

Koliko tipova brojeva postoji u Javi?

Postoji šest numeričkih tipova četiri cijela i dva s pokretnim zarezom: bajt 1 bajt -128 do 127. kratki 2 bajta -32,768 do 32,767. int 4 bajta -2,147,483,648 do 2,147,483,647