- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- Zadnja izmjena 2025-01-22 17:20.

Lov na prijetnje nudi mnoge prednosti, uključujući:

- Smanjenje kršenja i pokušaja kršenja;

- Manja površina napada sa manje vektora napada;

- Povećanje brzine i tačnosti odgovora; i.

- Mjerljiva poboljšanja u sigurnosti vašeg okruženja.

U tom smislu, šta rade lovci na pretnje?

Cyber lovci na prijetnje su profesionalci za informacijsku sigurnost koji proaktivno i iterativno otkrivaju, izoluju i neutraliziraju napredne prijetnje koji izbjegavaju automatska sigurnosna rješenja. Cyber lovci na prijetnje čine sastavni dio brzo rastućeg sajbera prijetnja obavještajna industrija.

Osim gore navedenog, da li je proaktivan način lova na napade? Proaktivno Prijetnja Lov je proces proaktivno pretraživanje kroz mreže ili skupove podataka radi otkrivanja i odgovora na napredne sajber prijetnje koje izbjegavaju tradicionalne sigurnosne kontrole zasnovane na pravilima ili potpisima.

Također Znajte, kako započeti lov na prijetnje?

Kako provesti lov na prijetnje

- Interni naspram vanjskih.

- Počnite s pravilnim planiranjem.

- Odaberite temu koju želite ispitati.

- Razvijte i testirajte hipotezu.

- Prikupite informacije.

- Organizirajte podatke.

- Automatizirajte rutinske zadatke.

- Dobijte odgovor na svoje pitanje i isplanirajte tok akcije.

Koji su od sljedećih aspekata modeliranja prijetnji?

Evo 5 koraka za osiguranje vašeg sistema kroz modeliranje prijetnji

- Korak 1: Identifikujte sigurnosne ciljeve.

- Korak 2: Identifikujte imovinu i eksterne zavisnosti.

- Korak 3: Identifikujte zone poverenja.

- Korak 4: Identifikujte potencijalne pretnje i ranjivosti.

- Korak 5: Dokumentirajte model prijetnje.

Preporučuje se:

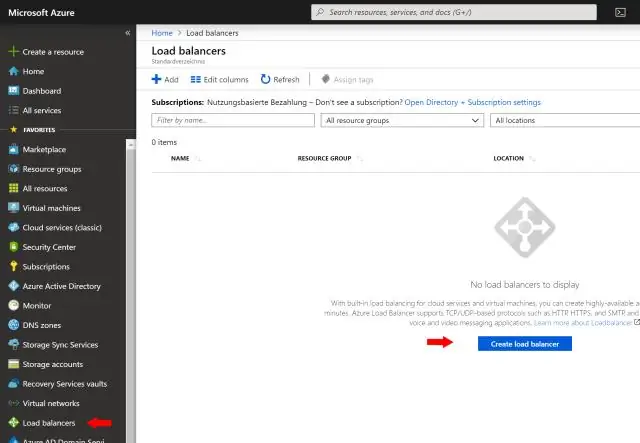

Koje od sljedećeg su vrste balansera opterećenja?

Vrste balansera opterećenja. Elastično balansiranje opterećenja podržava sljedeće vrste balansera opterećenja: balanseri opterećenja aplikacija, balanseri mrežnog opterećenja i klasični balanseri opterećenja. Amazon ECS usluge mogu koristiti bilo koju vrstu balansera opterećenja. Balanseri opterećenja aplikacija se koriste za rutiranje HTTP/HTTPS (ili Layer 7) saobraćaja

Koje dvije od sljedećeg su prednosti VPN-a?

Ali osim uloge stvaranja „privatnog opsega kompjuterskih komunikacija“, VPN tehnologija ima mnoge druge prednosti: poboljšanu sigurnost. Daljinski upravljač. Dijelite fajlove. Online anonimnost. Deblokirajte web stranice i zaobiđite filtere. Promijenite IP adresu. Bolje performanse. Smanjite troškove

Što se od sljedećeg odnosi na skup samostalnih usluga koje međusobno komuniciraju kako bi kreirale radnu softversku aplikaciju?

Servisno orijentisana arhitektura je skup samostalnih servisa koji međusobno komuniciraju kako bi kreirali radnu softversku aplikaciju. U višeslojnoj mreži: rad cijele mreže je uravnotežen na nekoliko nivoa servera

Koje su od sljedećeg karakteristike JUnit testova?

Karakteristike JUnit-a JUnit je okvir otvorenog koda koji se koristi za pisanje i pokretanje testova. Pruža napomene za identifikaciju metoda ispitivanja. Pruža tvrdnje za testiranje očekivanih rezultata. Pruža pokretače testova za pokretanje testova. JUnit testovi vam omogućavaju da brže pišete kodove, što povećava kvalitet

Koje su faze upada u prijetnje sajber sigurnosti?

Postoje različite faze koje se tiču upada u sajber sigurnost: Recon. Upad i nabrajanje. Umetanje zlonamjernog softvera i bočno pomicanje