Sadržaj:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:22.

- Zadnja izmjena 2025-06-01 05:07.

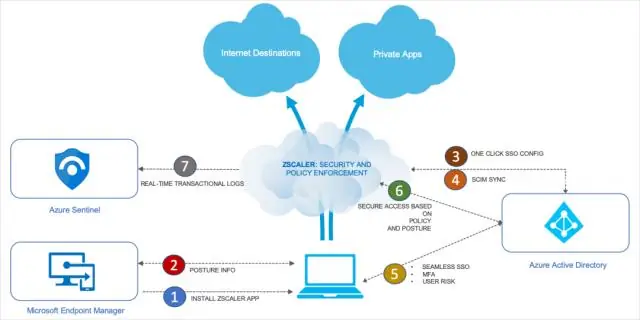

Implementacija Zero Trust

- Koristite mikrosegmentaciju.

- Osoba ili program sa pristupom jednoj od tih zona neće moći pristupiti nijednoj od drugih zona bez posebne autorizacije. Koristite višefaktorsku autentifikaciju (MFA)

- Implementirati Princip najmanje privilegija (PoLP)

- Potvrdite sve krajnje uređaje.

Slično se može pitati, kako postići nulto povjerenje?

Evo četiri principa koje vaša kompanija - a posebno vaša IT organizacija - treba da usvoji:

- Prijetnje dolaze iznutra i izvana. Ovo je vjerovatno najveći pomak u razmišljanju.

- Koristite mikro-segmentaciju.

- Najmanje privilegovani pristup.

- Nikad ne verujte, uvek proverite.

Drugo, šta je mreža sa nultim povjerenjem? Zero Trust Arhitektura, takođe poznata kao Zero Trust Network ili jednostavno Zero Trust , odnosi se na sigurnosne koncepte i model prijetnji koji više ne pretpostavlja da akteri, sistemi ili usluge koji djeluju unutar sigurnosnog perimetra trebaju biti automatski vjerovani, i umjesto toga moraju provjeriti sve i sve što pokušavaju

Takođe, zašto moderne organizacije moraju da razmotre implementaciju pristupa bezbednosti bez poverenja?

Zero Trust pomaže vam da iskoristite prednosti oblaka bez izlaganja vaših organizacija na dodatni rizik. Na primjer, kod enkripcije je Koristeći se u cloud okruženjima, napadači često napadaju šifrirane podatke putem ključnog pristupa, a ne probijanjem enkripcije, i tako upravljanje ključevima je od najveće važnosti.

Ko je skovao termin nulto povjerenje?

The termin ' nulto povjerenje ' bio skovan od strane analitičara Forrester Research Inc. 2010. godine kada je model za koncept je prvi put predstavljen. Nekoliko godina kasnije, Google je objavio da su implementirali nulto povjerenje sigurnost u njihovoj mreži, što je dovelo do sve većeg interesa za usvajanje unutar tehnološke zajednice.

Preporučuje se:

Kako implementirate pretragu unaprijed?

Pretraživanje unaprijed je metoda za progresivno traženje i filtriranje teksta. Implementacija typeahead. js Otvorite šablon koji sadrži vaš okvir za pretragu. Umotajte polje za unos u kontejner sa id=”remote” Dajte polju za unos klasu ispred tipa. Dodajte sljedeću skriptu u šablon:

Kako implementirate GitLab?

GitLab instalacija Instalirajte i konfigurišite potrebne zavisnosti. Dodajte GitLab spremište paketa i instalirajte paket. Dođite do imena hosta i prijavite se. Postavite svoje komunikacijske postavke. Instalirajte i konfigurirajte potrebne ovisnosti. Dodajte GitLab spremište paketa i instalirajte paket

Šta je model bez povjerenja za učinkovitiju sigurnost?

Zero Trust je sigurnosni koncept usredsređen na uvjerenje da organizacije ne bi trebale automatski vjerovati ničemu unutar ili izvan svojih perimetara i umjesto toga moraju provjeriti sve i sve što pokušava da se poveže sa svojim sistemima prije nego što odobri pristup. “Strategija oko Zero Trust-a se svodi na to da se nikome ne vjeruje

Šta je model nultog povjerenja?

Zero Trust Security | Šta je mreža sa nultim povjerenjem? Nulto povjerenje je sigurnosni model baziran na principu održavanja stroge kontrole pristupa i nepovjerenja nikome prema zadanim postavkama, čak i onima koji su već unutar mrežnog perimetra

Šta su mreže bez povjerenja?

Arhitektura nultog povjerenja, koja se također naziva Zero Trust Network ili jednostavno Zero Trust, odnosi se na sigurnosne koncepte i model prijetnji koji više ne pretpostavlja da akterima, sistemima ili uslugama koje djeluju unutar sigurnosnog perimetra treba automatski vjerovati, već moraju provjeriti bilo šta i sve pokušava